Services de cybersécurité

Protégez votre entreprise et vos données contre les cybermenaces. Collaborez avec Calian pour assurer une protection et une préparation proactives et permanentes.

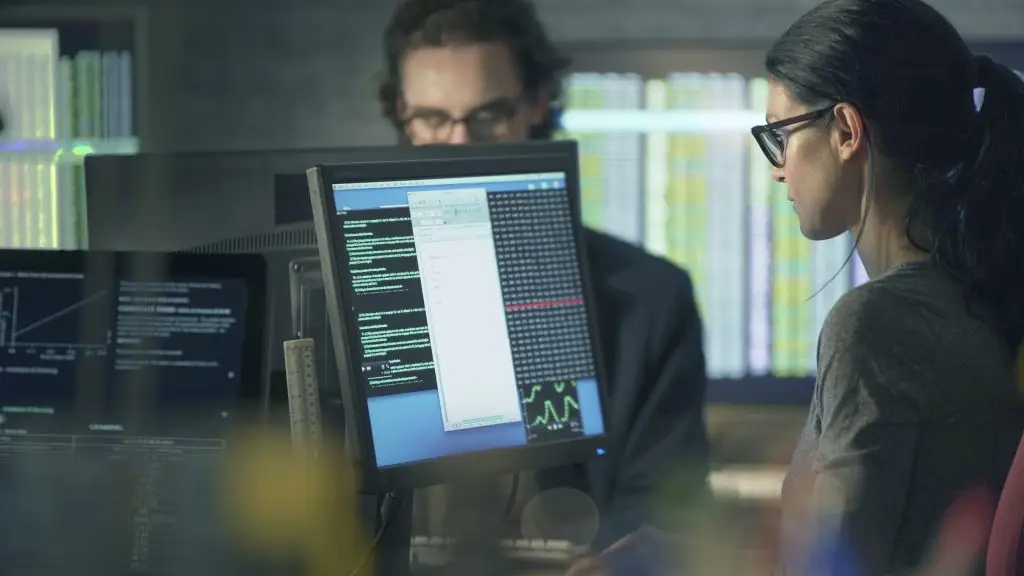

Gestion des informations et des événements de sécurité (SIEM)

Transformez votre environnement de sécurité en exploitant la puissance de l’analyse des données et des méthodologies avancées. Bénéficiez d’une protection solide contre un large éventail de cybermenaces, gagnez en tranquillité d’esprit et récoltez les fruits d’un environnement numérique fortifié.

Comment notre SIEM vous donne un avantage en matière de sécurité

- Alerte aux menaces en temps réel : Les alertes immédiates permettent une gestion proactive des menaces.

- Chasse aux menaces : Recherche proactive dans les réseaux et les ensembles de données pour détecter et isoler les menaces avancées.

- Sécurité adaptable : Intégration transparente avec les systèmes existants, quel que soit l’environnement de déploiement.

Comment notre SIEM renforce votre cybersécurité

- Amélioration de la position en matière de cybersécurité : Renforcement des défenses, réduction du risque de violation des données.

- Surveillance en tout temps : Assure une protection continue et une réponse rapide aux menaces.

- Une prise de décision éclairée : Offre des perspectives stratégiques pour une meilleure planification de la cybersécurité et de la conformité.

Comment les fonctions clés de notre SIEM donnent à votre sécurité un avantage concurrentiel

- Analyse avancée des données : Utilise des algorithmes sophistiqués pour la détection des anomalies et la prédiction des menaces.

- Analyse complète de la criminalistique numérique et des logiciels malveillants : Fournit des informations approfondies sur les incidents de sécurité.

- Options de déploiement flexibles : Compatible avec les environnements en nuage et sur site.

Renforcez votre sécurité grâce à une cyberdéfense stratégique

Promouvoir la cyber-résilience grâce à des solutions de sécurité pilotées par des experts

D’ici à 2025, plus de la moitié des cyberincidents importants seront dus à un manque de talent ou à une défaillance humaine. Pour naviguer dans ce paysage numérique complexe, il ne suffit pas de prendre des mesures réactives, mais il faut une vision stratégique et une défense solide orchestrée par des experts chevronnés. Chez Calian, nous proposons des solutions dynamiques pour protéger votre entreprise contre les menaces et maintenir l’intégrité opérationnelle.

Simulation de ransomware

Votre organisation est-elle protégée contre les ransomwares ?

Le coût moyen pour se remettre d’une attaque par ransomware est de 1,8 million de dollars. Calian apporte des décennies d’expertise et une équipe de professionnels chevronnés de la réponse aux incidents de criminalistique numérique (DFIR), dotés d’une compréhension approfondie des tactiques, techniques et procédures (TTP) des attaquants.

Équipez votre organisation et protégez-la contre les attaques potentielles de ransomware.

En moyenne, les attaques de ransomware se produisent toutes les 11 secondes. Notre seule mission est de renforcer votre sécurité, en scellant de manière proactive les vulnérabilités afin d’empêcher les attaques de compromettre votre organisation.

Comment cela se passe-t-il ?

Nos spécialistes utilisent une boîte à outils de simulation de rançon non intrusive sur des actifs sélectionnés, en travaillant avec votre équipe informatique pour évaluer et analyser votre réponse de défense.

Caractéristiques principales :

- Contrôlabilité : La simulation de ransomware de Calian est sûre et non perturbatrice, garantissant l’absence d’impact sur votre réseau ou vos ordinateurs.

- Pas de temps d’arrêt : Ne cible que des dossiers d’exercices spécifiques sur des lecteurs locaux et des partages de réseau, évitant ainsi un cryptage généralisé.

- Centré sur la technologie : l’équipe informatique surveille chaque étape du test à distance, ce qui garantit une visibilité et un contrôle complets.

- Surveillance 24 heures sur 24, 7 jours sur 7 : Test complet de tous les systèmes de cyberdéfense avec une surveillance continue pour une réponse rapide aux menaces de ransomware.

Vulnérabilité de la sécurité sans fil et tests d’intrusion

Évaluation de la vulnérabilité des réseaux sans fil et tests de pénétration

- Parmi les techniques utilisées, on trouve les AP malhonnêtes, la force brute du WPS et le reniflage de paquets.

- L’accent est mis sur les menaces externes et les vulnérabilités des réseaux internes.

- Passage de la perspective de l’utilisateur externe à celle de l’utilisateur interne.

Tests de pénétration et analyse de la vulnérabilité

- Identifie des méthodes telles que le vol d’informations d’identification, la prise de contrôle de routeurs et les attaques DHCP.

- Test à distance via un appareil connecté au réseau de Calian.

- Rapport détaillé des résultats avec recommandations d’amélioration de la sécurité.

Comprendre les couches du web

Toile de surface

Le web de surface est constitué de tous les sites web accessibles au public, indexés par les moteurs de recherche traditionnels, facilement accessibles et visibles par l’utilisateur général de l’internet.

Internet profond

Le web profond comprend des pages web qui ne sont pas indexées par les moteurs de recherche standard et dont l’accès nécessite souvent des identifiants spécifiques, tels que des bases de données privées, des revues universitaires et des sites web réservés aux membres.

Web sombre

Le dark web est une petite section cachée du deep web, intentionnellement dissimulée et inaccessible par les navigateurs standard, souvent associée à des activités anonymes et nécessitant un logiciel spécial comme Tor pour y accéder.

Comprendre les différents types de menaces

- Le risque de fuites de données sensibles dues à des erreurs de configuration de la part des entreprises partenaires.

- Code contenant des données privées telles que des mots de passe et des jetons, souvent trouvé dans des dépôts de logiciels libres.

- Les documents internes, tels que les rapports et les factures, risquent de faire l’objet d’un accès non autorisé en raison de failles de sécurité sur le web.

- L’utilisation de la marque d’une entreprise par des acteurs de la menace pour diffuser des logiciels malveillants ou pour des activités illicites sur le Dark Web.

- l’usurpation d’identité ou l’utilisation abusive des profils de l’entreprise sur les médias sociaux à des fins malveillantes.

- Les informations d’identification des utilisateurs compromises nécessitent une action immédiate pour la suppression et la protection de votre environnement.

- Les éléments appartenant à l’entreprise, comme les applications, copiés illicitement ou utilisés à des fins malveillantes.

- Dispositifs connectés à l’internet ou vulnérabilités logicielles susceptibles d’être exploitées par des acteurs de la menace.